Массовый переход на удаленную работу и развитие публичных облачных сервисов заставляют искать новые подходы к обеспечению ИТ-безопасности. Ежедневно в сеть обращается огромное количество неизвестных устройств и приложений. Это приводит к понимаю того, что никому внутри или за пределами сети доверять нельзя. В этих условиях концепция нулевого доверия (Zero Trust Access) является наиболее эффективной моделью сетевой безопасности. Принцип нулевого доверия, основанный на аутентификации пользователей и устройств, а не на их положении относительно сети, обеспечивает надежную защиту ресурсов организации и непрерывность бизнес-процессов. UserGate предоставляет пользователям простой и защищенный удаленный доступ к корпоративным сетям и ресурсам по модели нулевого доверия (Zero Trust Network Access). В нашем арсенале есть все необходимые решения для контроля и отслеживания пользователей и устройств в сети и за ее пределами.

Что такое ZTNA?

Zero Trust Network Access – расширение концепции нулевого доверия (Zero Trust Access), позволяющее реализовать контроль доступа к приложениям и сервисам. Концепция ZTNA гарантирует безопасный доступ идентифицированных и верифицированных пользователей к разрешенным ресурсам сетевого окружения компании.

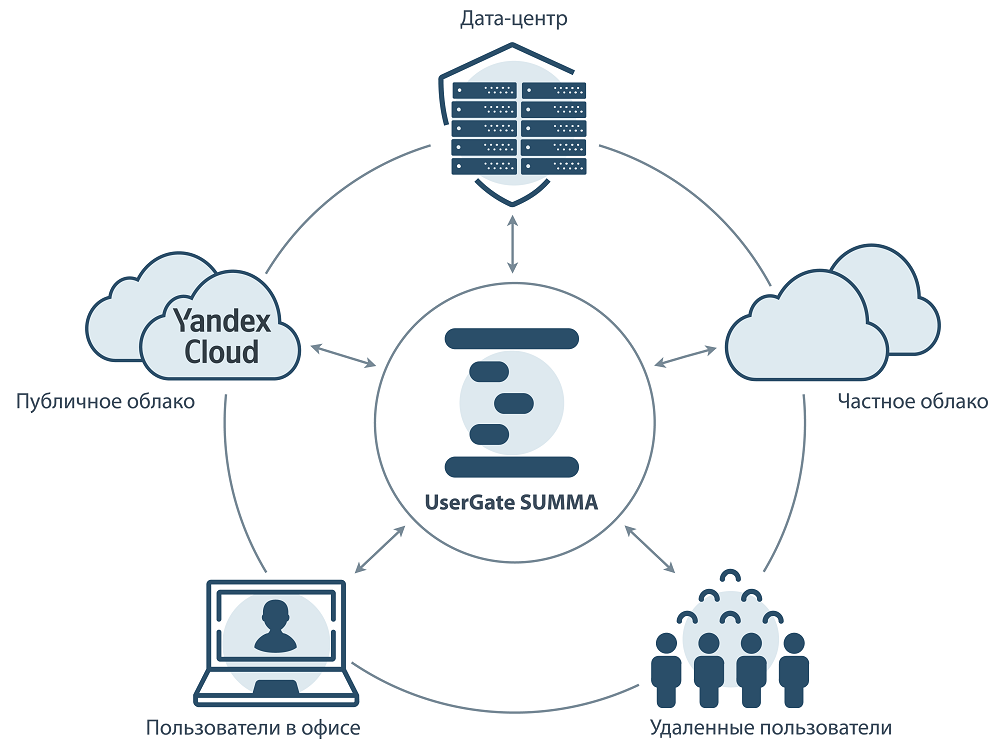

Концепция ZTNA реализуется в рамках экосистемы продуктов безопасности UserGate SUMMA без приобретения дополнительных лицензий. Прозрачная интеграция продуктов UserGate NGFW, UserGate Log Analyzer, UserGate Management Center и UserGate Client, а также различных модулей, функций безопасности и подписок позволяет обеспечить необходимые для реализации концепции ZTNA компоненты.

Компоненты реализации концепции ZTNA от UserGate

Аутентификация и идентификация пользователей

Технологии UserGate позволяют прозрачно идентифицировать пользователей, где бы они не находились. Каждое действие вашего сотрудника будет записано в журнал и каждый пользователь будет однозначно идентифицирован.

Верификация устройств

Концепция Network Access Control (NAC, контроль доступа в сеть) позволяет определять политики соответствия требованиям доверенного устройства. На основе этих политик экосистема UserGate SUMMA принимает решение о допуске устройства в сеть и определении привилегий.

Идентификация приложений

Технологии межсетевого экрана нового поколения UserGate позволяют определять используемые приложения в сетевом трафике, что позволяет создавать гранулированные политики доступа.

Зоны безопасности

Сегментация – важнейший элемент реализации безопасного доступа к сетевым ресурсам организации. Применяя UserGate, вы можете сегментировать сеть и настраивать взаимосвязи между сегментами.

Мониторинг и аналитика

С помощью инструментов UserGate Log Analyzer и UserGate Management Center, входящих в UserGate SUMMA, возможно непрерывно контролировать имеющуюся систему защиты и модифицировать политики безопасности и доступа.

Основные возможности UserGate в рамках концепции ZTNA

Гибкое внедрение

Независимые компоненты экосистемы безопасности UserGate SUMMA могут быть установлены в любом количестве и в любом сегменте сети. Прозрачная интеграция продуктов друг с другом позволяет объединять их в общий механизм вне зависимости от их расположения.

Гранулярные политики безопасности

Набор используемых продуктов и технологий UserGate позволяет реализовать гранулярную политику доступа, оперируя объектами на уровне конкретного пользователя и конкретного приложения.

Верификация

UserGate SUMMA позволяет проверять характеристики подключаемых устройств и предоставлять доступ только тем из них, которые удовлетворяют требованиям.

Какие задачи решает UserGate в рамках концепции ZTNA

Защита без периметра

Получить доступ к корпоративным ресурсам организации теперь можно буквально отовсюду — из кафе, аэропорта или из дома. «Периметр» организации переместился со шлюзовых устройств практически на любое устройство. Защита сетевых ресурсов компании и ее бизнес-активов в эпоху отсутствия сетевого периметра с сохранением доступа для сотрудников – ключевая бизнес-задача информационной безопасности.

Распределенные активы

Сервисы и бизнес-приложения сейчас располагаются везде – в корпоративном ЦОД, в публичных и частных облаках, приобретаются как сервис у сторонних производителей. Обеспечить безопасный и прозрачный доступ пользователей к этим активам — значит сделать бизнес-процессы доступными и непрерывными.

Снижение рисков

Концепция нулевого доверия позволяет существенно снизить риски неправомерного доступа к приложениям, сервисам и обрабатываемой информации - это является ключевой задачей информационной безопасности.